Исследователь Леннерт Воутерс из Лёвенского университета обнаружил брешь, которая позволяла взломать прошивку бесключевого доступа Tesla Model X. Данная атака позволяла угнать чужой автомобиль за считанные минуты. Это уже третья попытка взлома Tesla, и ранее исследователь обнародовал информацию о двух других атаках на электромобили компании в 2018 и 2019 годах.

Новая атака работает благодаря багу, найденному в процессе обновления прошивки брелоков Tesla Model X. Уязвимость можно использовать при помощи старого ECU*, оставшегося от другого автомобиля Model X. Его можно приобрести на e.b.a.y или в магазинах, которые специализируются на продаже подержанных запчастей для Tesla.

Исследователь говорит, что хакеры могут прокачать старый ECU так, чтобы обмануть брелок жертвы и заставить его поверить, что он подключается к сопряженному с ним автомобилю.

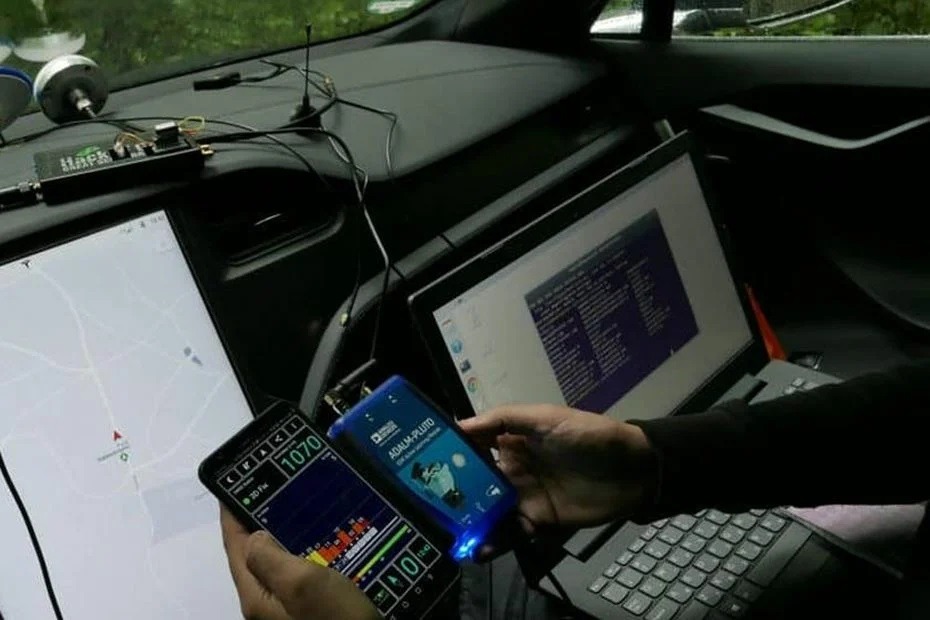

Единственным минусом этого способа можно назвать громоздкую аппаратуру, необходимую для взлома. Хотя, все оборудование можно спрятаться в рюкзаке. Также Воутерс говорит, что для взлома не потребуются какие-либо дорогостоящие детали.

Исследователь обнаружил данный баг летом текущего года и тогда же уведомил о проблеме инженеров Tesla. Отчет о баге был опубликован уже после того, как на прошлой неделе Tesla выпустила патч для всех своих автомобилей Model X. По словам Воутерса, обновление прошивки исправляет обнаруженную им проблему.

*ECU - Электронный блок управления в автомобильной электронике

Новая атака работает благодаря багу, найденному в процессе обновления прошивки брелоков Tesla Model X. Уязвимость можно использовать при помощи старого ECU*, оставшегося от другого автомобиля Model X. Его можно приобрести на e.b.a.y или в магазинах, которые специализируются на продаже подержанных запчастей для Tesla.

Исследователь говорит, что хакеры могут прокачать старый ECU так, чтобы обмануть брелок жертвы и заставить его поверить, что он подключается к сопряженному с ним автомобилю.

«Поскольку механизм обновления не защищен должным образом, мы смогли взломать брелок по беспроводной связи и получить полный контроль над ним. Впоследствии мы сумели получить действительные сообщения о разблокировке, чтобы позже разблокировать автомобиль с их помощью», — гласит отчет.

Единственным минусом этого способа можно назвать громоздкую аппаратуру, необходимую для взлома. Хотя, все оборудование можно спрятаться в рюкзаке. Также Воутерс говорит, что для взлома не потребуются какие-либо дорогостоящие детали.

Исследователь обнаружил данный баг летом текущего года и тогда же уведомил о проблеме инженеров Tesla. Отчет о баге был опубликован уже после того, как на прошлой неделе Tesla выпустила патч для всех своих автомобилей Model X. По словам Воутерса, обновление прошивки исправляет обнаруженную им проблему.

*ECU - Электронный блок управления в автомобильной электронике

.gif)